简介

开端:开源、数据库内分析

从一开始,我们就以我们希望处理自己数据的方式来构建 Metabase——私密且安全。为了实现这一点,我们从开源的数据库内分析入手。这意味着

- 您的数据保留在您的服务器上,并由您控制。我们绝不查看或复制您的数据。绝不。

- 您随时可以查看我们项目的内部情况。这里没有黑箱。

- 本地或离线部署不是事后才考虑的。

虽然我们提供(明确标记且完全可选的)共享匿名使用数据的方式,但大多数人的开源实例根本不需要调用我们,我们会非常小心地确保不看到任何人的数据。

永远不查看您的数据只是解决方案的一部分。我们还构建了详细的隐私和安全功能,以确保组织内部的数据访问安全,包括细粒度的权限控制和对 SSO 的支持。

毫不妥协的云服务

我们一直都知道,我们希望让人们更容易使用 Metabase。当我们决定是时候提供云托管计划时,我们也知道我们希望将同样的数据安全和隐私承诺带到这些计划中。

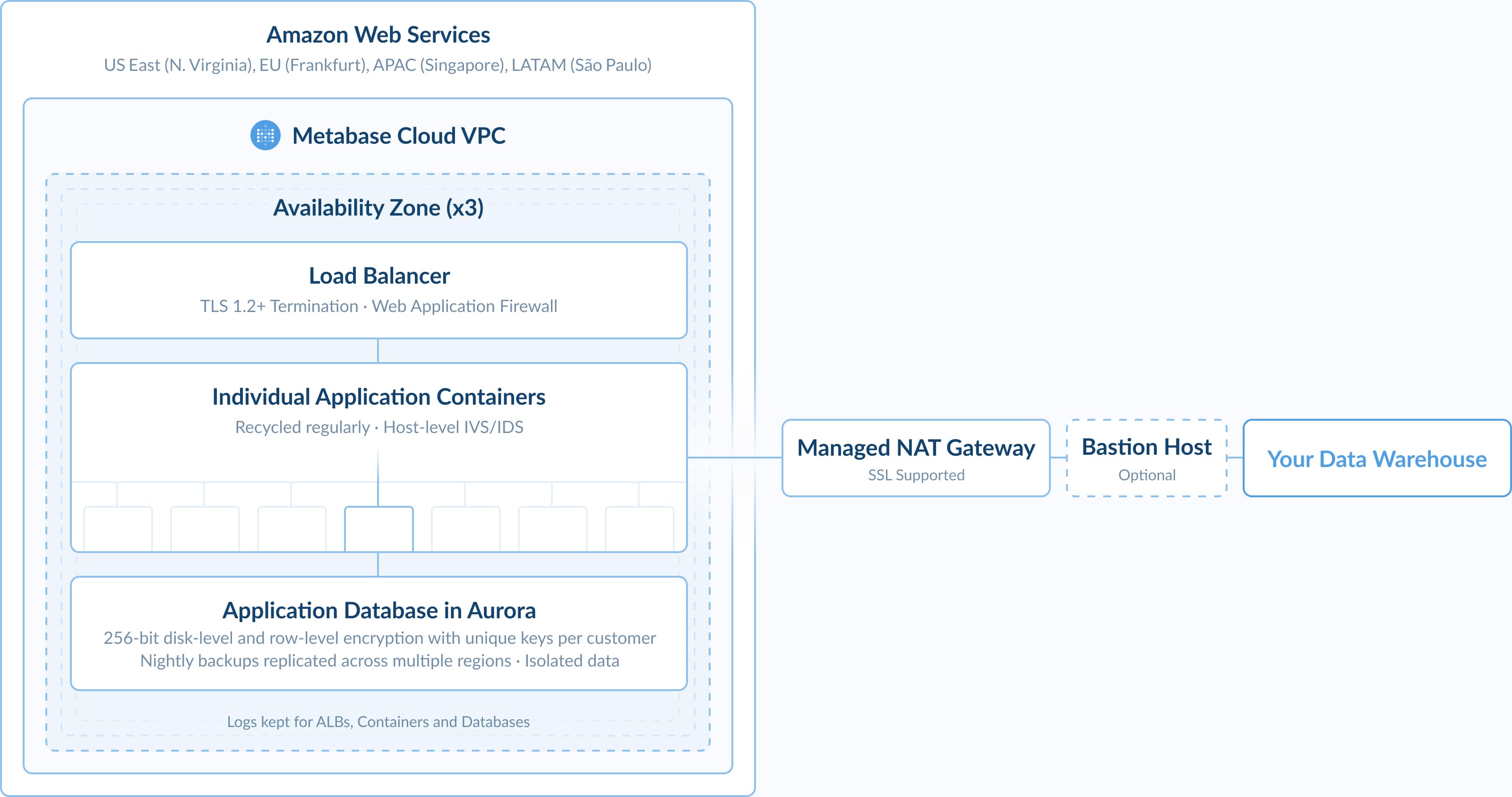

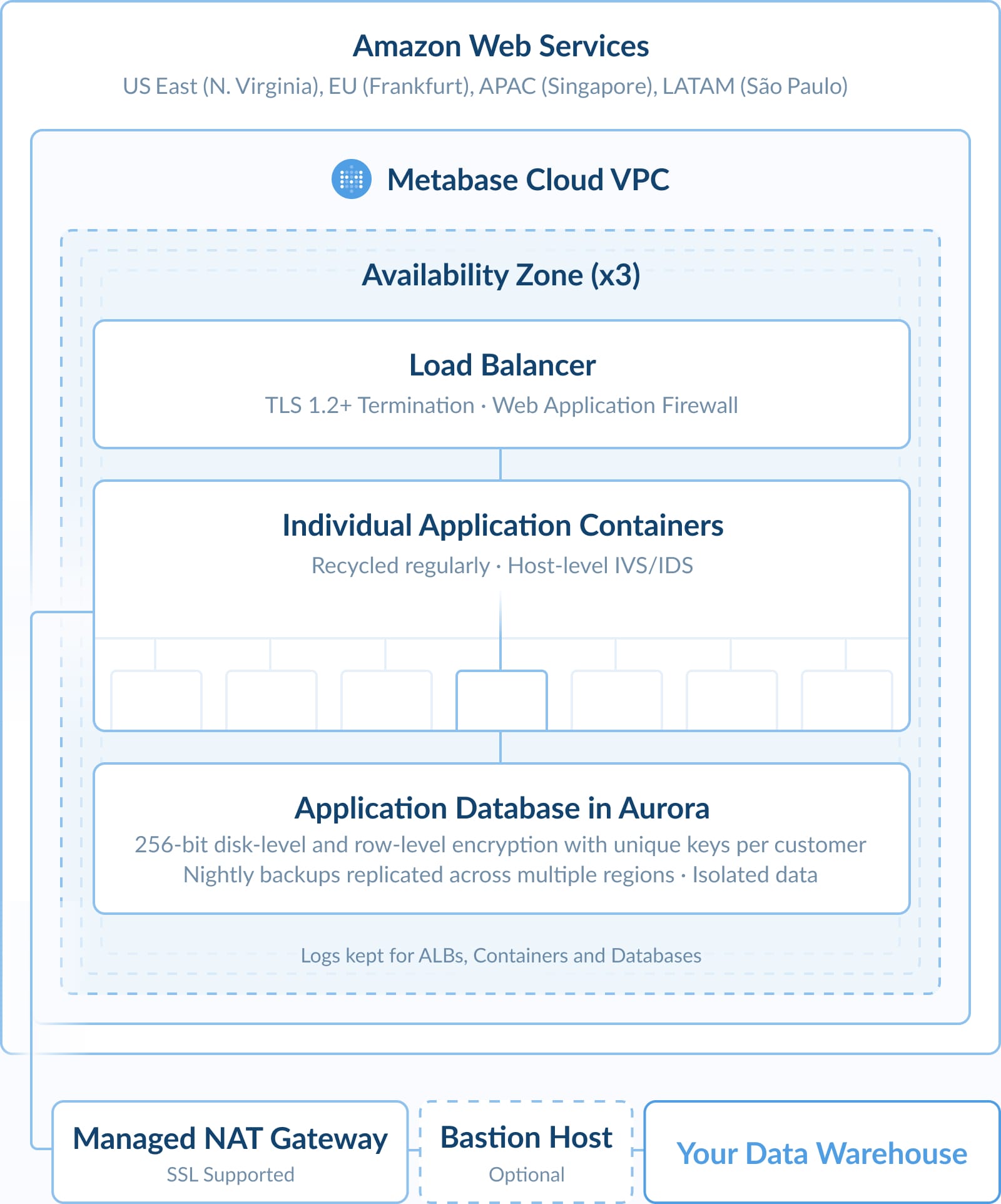

为了实现这一目标,我们设计了支持这一承诺的托管计划架构。

- Metabase 的入门级实例正是如此——我们的开源项目与其自己的托管服务方便地捆绑在一起。虽然在细节上有一些微小的调整,但大部分情况下,它包含了您喜爱的开源 Metabase 的所有功能,并附加了便捷的托管服务。您甚至可以将其保留在您所在的区域,我们提供在美国、欧洲、拉丁美洲和亚太地区的云托管选项。

- 我们设计的架构优先考虑隔离性:每个托管客户都有自己的容器,没有共享集群。这意味着对您的 Metabase 实例的请求就是您的请求。

- 就像在我们的开源产品中一样,我们仍然非常不希望看到您的数据。我们尽可能多地将其保留在您的服务器上,而我们接触到的部分,我们会在传输过程中加密并对任何可识别数据进行哈希处理。这意味着除非您启用结果缓存,否则您的数据库返回的任何数据都不会存储在我们这边,我们也永远看不到这些内容。

我们的托管计划附带了相同的选择性加入选项,用于共享匿名使用数据,以及相同的隐私和安全功能,帮助您确保组织内部的访问安全。

企业级合规性

SOC 2 Type II

我们的 SOC 2 Type II 报告证明了我们为保障客户数据安全而实施的控制措施,这些措施符合美国注册会计师协会(AICPA)制定的信任服务原则(TSPs)。

通用数据保护条例

在 Metabase,我们致力于使我们的产品、流程和程序符合 GDPR 的规定。

加州消费者隐私法案 (CCPA)

根据加州消费者隐私法案(CCPA),Metabase 作为客户的服务提供商,我们支持客户遵守 CCPA。

数据隐私

数据共享与处理

-

Metabase 遵循 GDPR 和 CCPA 指南,以确保对客户的数据保护义务。这包括仅在符合这些义务的情况下收集、处理和存储客户数据,并为您提供随时访问或删除的权利。

-

当客户数据不再需要用于合法的商业目的时,Metabase 提供了删除客户数据的控制功能,并为用户提供了在我们网站上选择退出跟踪 cookie 的选项。

-

Metabase 还要求我们的数据处理供应商证明,客户数据仅用于提供服务,不用于任何其他目的。

数据处置

- 作为客户,您可以随时请求删除与购买者相关的数据。

- 与实例相关的数据在一段时间不活动后会自动删除。

- Metabase 的托管提供商维护行业标准的安全实践,以确保从存储介质中移除数据。

供应商管理

- Metabase 已签订协议,要求子处理方遵守保密承诺,并采取适当措施确保我们的安全态势得以维持。

- Metabase 在使用前及至少每年一次对其控制措施进行审查,以监控这些子处理供应商。

渗透测试和漏洞披露

渗透测试

- 除了我们的合规性审计外,Metabase 还聘请独立实体每年至少两次进行应用级和基础设施级的渗透测试。

- 这些测试的结果会按优先级排序,并及时修复,并与高级管理层共享。

- 客户可以向其成功团队代表索取这些活动的执行摘要。

漏洞披露

- 我们的工程流程集成了实时漏洞扫描器。

- Metabase 致力于与世界各地的安全专家合作,以跟上最新的安全技术。我们在 GitHub 上发布我们的安全公告。

访问管理、加密和端点安全

访问管理

- Metabase 在配置访问权限时遵循最小权限和基于角色的权限原则;工作人员仅被授权访问为履行其当前工作职责而必须合理处理的数据。

- Metabase 要求员工使用经批准的密码管理器。

加密

- Metabase 使用行业标准协议加密数据。

- 传输中的数据使用 TLS 1.2 或更高版本进行加密。

- 敏感数据,如连接字符串和设置,使用 AES256 + SHA512 进行行级加密。此外,AWS 也会对写入数据的磁盘进行加密。

- 生产服务的加密密钥已实施密钥管理。

端点安全

- 所有发放给 Metabase 员工的工作站都由 Metabase 配置,以符合我们的安全标准。

- 这些标准要求所有工作站都正确配置、更新,并由 Metabase 的端点管理解决方案进行跟踪和监控。

- Metabase 的默认配置设置工作站对静态数据进行加密,使用强密码,并在闲置时锁定。

- 工作站运行最新的监控软件以报告潜在的恶意软件。

网络安全与系统监控

网络安全和服务器加固

- Metabase 将其系统划分为不同的网络,并在网络之间设置了现代化的、限制性的防火墙,以更好地保护敏感数据。

- 测试和开发系统托管在与生产基础设施系统分离的网络中。

- 我们生产环境中的所有服务器都根据行业标准的 CIS 基准进行了加固。

- 从开放的公共网络访问 Metabase 的生产环境受到限制,只有负载均衡器可以从互联网访问。

- Metabase 记录、监控和审计所有系统调用,并针对指示潜在入侵或数据泄露尝试的调用设置了警报。

系统监控、日志记录和警报

- Metabase 监控服务器和工作站的基础设施,以全面了解安全状况。

- 在 Metabase 的生产网络中,对所有服务器的管理访问、特权命令的使用和系统调用都会被记录和监控。

- 日志分析是自动化的,以检测潜在问题并向相关人员发出警报。

灾难恢复与事件响应

灾难恢复和业务连续性计划

- Metabase 利用其托管提供商部署的服务,将生产运营分布在不同的可用区。这些分布式区域保护 Metabase 的服务免受连接中断、电力基础设施故障以及其他常见的特定地点故障的影响。

- Metabase 每天对其核心数据库进行备份和跨区复制,并支持恢复功能,以在发生影响任何这些地点的站点灾难时保护 Metabase 服务的可用性。

- 每天至少保存一次完整备份,并持续保存事务。

- Metabase 每年测试备份和恢复能力,以确保成功的灾难恢复。

响应安全事件

- Metabase 已经建立了应对潜在安全事件的政策和程序。

- 所有安全事件都由 Metabase 的专门事件响应团队管理。这些政策定义了必须通过事件响应流程管理的事件类型,并根据严重性进行分类。

- 如果发生事件,受影响的客户将通过我们的客户成功团队的电子邮件得到通知。事件响应程序每年至少进行一次测试和更新。